Aby system Ajax był zgodny z wymaganiami INCERT, należy skonfigurować pewne funkcje i użyć dostosowanego przewodu zasilającego AC. W celu prawidłowej konfiguracji należy postępować zgodnie z instrukcjami krok po kroku zawartymi w artykule.

Przed skonfigurowaniem systemu należy upewnić się, że został on już skonfigurowany zgodnie z wymaganiami normy EN 50131.

Tylko najnowsze wersje aplikacji Ajax są zgodne z wymaganiami INCERT. Certyfikat INCERT jest wydawany dla Superior Hub Hybrid (2G) and Superior Hub Hybrid (4G) z OS Malevich 2.10 i nowszymi wersjami.

INCERT to oznaczenie jakości dla produktów i usług bezpieczeństwa na rynku belgijskim. INCERT oznacza produkt certyfikowany zgodnie z ogólnymi wymaganiami T 031 dla systemów włamaniowych (w tym wymagań EN 50131-1).

Poziomy dostępu

Norma EN 50131-1:2006 wprowadza pojęcie poziomu dostępu. Istotne jest, aby zrozumieć te poziomy w celu zapewnienia zgodności systemu Ajax ze standardem. Poniższa tabela pomoże to zrozumieć.

| Poziom dostępu | Role i uprawnienia użytkownika systemu Ajax |

| Poziom dostępu 1 | Użytkownik bez konta: ◇ Nie można zmienić żadnych ustawień systemowych. |

| Poziom dostępu 2 | Użytkownik bez uprawnień administratora: ◇ Może uzbroić/rozbroić system. Administrator bez uprawnień do konfiguracji systemu może: Użytkownik PRO bez dostępu do ustawień systemowych nie może: |

| Poziom dostępu 3 | Administrator z pełnymi uprawnieniami lub użytkownik PRO z pełnymi uprawnieniami może: ◇ Udziel dostępu do ustawień i dodatkowych funkcji dla PRO. ◇ Zmiana ustawień systemu alarmowego. |

| Poziom dostępu 4 | Inżynier Ajax: ◇ Ma dostęp do systemu i jego komponentów sprzętowych. Dla innych użytkowników ten dostęp jest zablokowany i niedostępny. |

Każdy użytkownik musi zainstalować aplikację Ajax i utworzyć konto zgodnie ze swoją rolą. Poniższa tabela przedstawia tę zależność.

| Aplikacja Ajax | Rola użytkownika systemu Ajax i typ konta |

|

Ajax Security System Ajax Desktop |

◇ Użytkownik bez uprawnień administratora ◇ Administrator bez uprawnień do konfiguracji systemu Należy utworzyć konto Ajax. |

|

Ajax PRO: Tool for Engineers Ajax PRO Desktop |

◇ Administrator z pełnymi prawami ◇ Użytkownik PRO bez dostępu do ustawień huba ◇ Użytkownik PRO z pełnymi prawami Należy utworzyć konto Ajax PRO. |

Wszystkie poniższe ustawienia muszą być skonfigurowane w aplikacji PRO z dostępem do ustawień systemowych. Jeśli nie masz rozszerzonego dostępu lub jego czas minął, złóż prośbę do właściciela huba. Aby to zrobić, przejdź do karty Urządzenia i kliknij ikonę

w prawym górnym rogu ekranu. Wybierz wymagany interwał czasowy.

Blokowanie i zastępowanie uprawnień

Jak zablokować wyłączyć uprawnienia dla Poziomu dostępu 2

Domyślnie użytkownicy z Poziomem dostępu 2 nie mogą uzyskać dostępu do ustawień systemu i konfigurować urządzeń. Nie mogą tymczasowo wyłączyć urządzenia.

Jak zablokować nadpisać uprawnienie dla Poziomu dostępu 2

- Przejdź do:

Hub → Ustawienia→ Opcje systemowe → Sprawdzanie integralności systemu.

- Jeśli przełącznik jest wyłączony, włącz go.

- Wyłącz przełącznik Uprawnienie na uzbrojenie.

- Kliknij dwukrotnie Powrót, aby zapisać nowe ustawienia.

Wyłączenie Uprawnienia na uzbrojenie blokuje uprawnienia do nadpisywania dla użytkowników na Poziomie dostępu 2. Nie mogą nadpisać alarmów lub zdarzeń styku antysabotażowego w celu skonfigurowania systemu, jeśli Uprawnienie na uzbrojenie jest wyłączone.

Jak zapobiegać konfigurowaniu systemu przy błędach głównego i zapasowego źródła zasilania

- Przejdź do:

Hub → Ustawienia→ Opcje systemowe → Sprawdzanie integralności systemu.

- Upewnij się, że przełączniki Dostępność zasilania i Ładowanie baterii są włączone.

- Kliknij dwukrotnie Powrót, aby zapisać nowe ustawienia.

Jeśli Zezwolenie na uzbrojenie i Sprawdzenie integralności systemu są włączone, skonfigurowanie systemu z błędami zasilania nadal będzie zablokowane. Jeśli przełączniki Dostępności zasilania i Ładowania baterii są wyłączone, możliwe jest pominięcie zapobiegania.

Przywrócenie styku antysabotażowego

Przywracanie styku antysabotażowego jest dostępne tylko dla Poziomu dostępu 3. Postępuj zgodnie z instrukcjami, aby poprawnie skonfigurować system.

- Wybierz zdarzenia do przywrócenia systemu przed uzbrojeniem:

Hub → Ustawienia→ Opcje systemowe → Przywrócenie po alarmie.

- Włącz przełącznik Otwarcia pokrywy.

- Kliknij dwukrotnie Powrót, aby zapisać nowe ustawienia.

Użytkownicy z Poziomem dostępu 3 muszą mieć możliwość przywrócenia systemu po alarmie.

Aby skonfigurować przywracanie styku antysabotażowego dla Poziomu dostępu 3:

- Przejdź do:

Sterowaniekarta → ustawienia przestrzeni

→ Użytkownicy.

- Wybierz wymaganego Administratora z listy.

- Wybierz Przywrócenie po alarmie.

- Włącz przełącznik Otwarcia pokrywy.

- Kliknij dwukrotnie Powrót, aby zapisać nowe ustawienia.

- Przejdź do Instalatorzy/Firmy.

- Wybierz wymagany PRO z listy.

- Wybierz Przywrócenie po alarmie.

- Włącz przełącznik Otwarcia pokrywy.

- Kliknij dwukrotnie Powrót, aby zapisać nowe ustawienia.

Powtórz te kroki dla wszystkich ról Poziomu dostępu 3 z listy Użytkowników i Instalatorów/Firm, którzy będą mogli przywrócić styk antysabotażowy.

Gdy poprzednie kroki są zakończone, upewnij się, że przełącznik Otwarcia pokrywy jest wyłączony dla Poziomu dostępu 2.

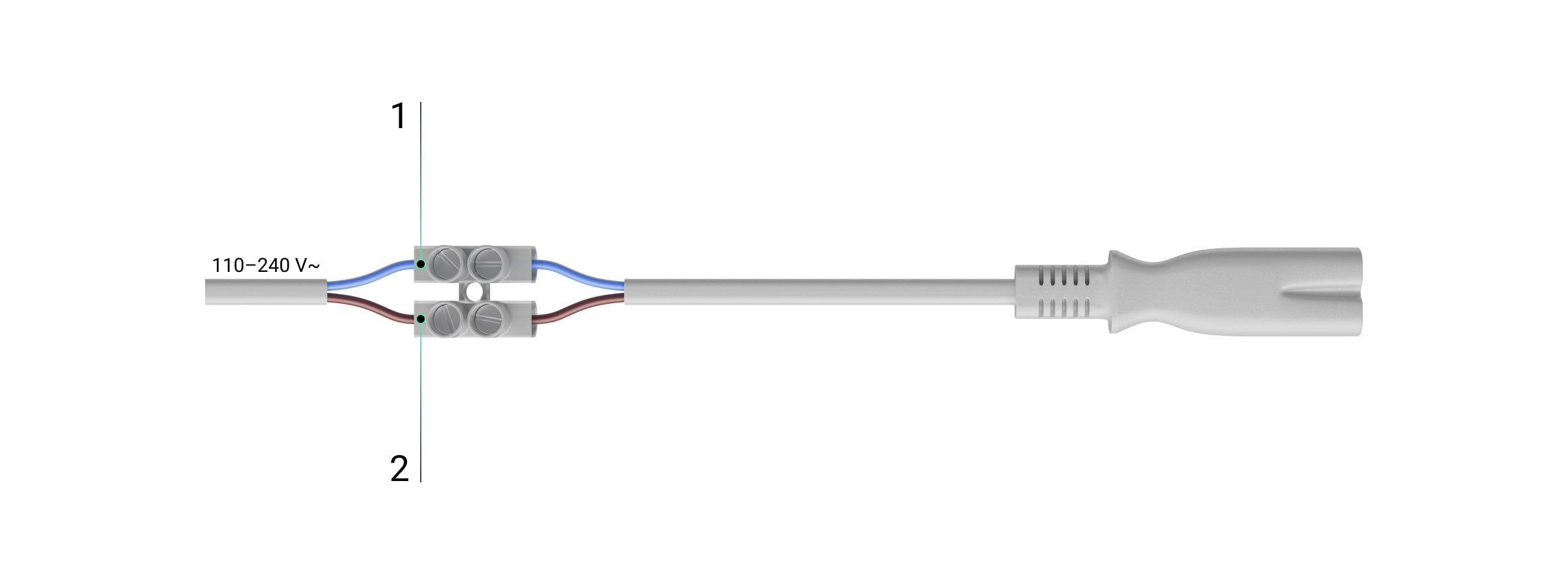

Jak używać dostosowanego przewodu zasilającego AC

Przy montażu lub obsłudze systemu Ajax stosuj się do podstawowych zasad i przepisów dotyczących bezpieczeństwa elektrycznego. Zabronione jest demontowanie urządzenia znajdującego się pod napięciem. Nie wolno używać urządzenia z uszkodzonym przewodem zasilania.

Aby podłączyć zewnętrzne zasilanie do Superior Hub Hybrid (2G), Superior Hub Hybrid (4G), ReX 2 Jeweller, MultiTransmitter Jeweller lub Superior MultiTransmitter Fibra:

- Przygotuj przewód zasilający przed podłączeniem go do adaptera z blokiem wkrętowym.

- Zabezpiecz przewód zasilający w terminalach adaptera (punkty 1 i 2).

- Podłącz adapter bloku zacisków śrubowych do odpowiedniego złącza urządzenia.

- Zabezpiecz przewód w obudowie.

- Włącz urządzenie i uruchom je. Wskaźnik LED informuje o statusie urządzenia.

Więcej informacji na temat wskazania LED i rekomendacji dotyczących instalacji można znaleźć w instrukcjach użytkownika:

Aby zapewnić zgodność systemu ze standardem INCERT, nie należy podłączać moduła zasilania innej firmy do urządzeń KeyPad TouchScreen Jeweller i Superior KeyPad TouchScreen Fibra.

Lista kontrolna weryfikująca, czy system spełnia wymagania INCERT

- Czujki obejmują wszystkie możliwe drogi wejścia intruzów do chronionego obiektu. Urządzenia reagują na maskowanie (dla czujników z systemem antymaskującym) oraz próby sabotażu i przesyłają alarmy do Stacji monitorowania alarmów.

Zapoznaj się z instrukcją użytkownika dla urządzeń Ajax lub innych producentów, aby poprawnie je zainstalować i skonfigurować.

- Czas trwania alarmu dźwiękowego syren wynosi od 90 sek do 3 min.

- Wskaźnik LED syreny po alarmie powiadomi użytkownika, że alarm został wywołany, aż do momentu rozbrojenia systemu. Sprawdź konfigurację hubów i włącz niezbędne przełączniki:

Hub → Ustawienia→ Opcje systemowe → Wskaźnik LED → Wskazanie po alarmie.

Przejdź do menu Urządzenia i wybierz syreny, które będą migać diodą LED aż do rozbrojenia systemu. - Urządzenie jest automatycznie wyłączane, gdy alarm zostanie przekroczony 3 razy. Liczba alarmów jest określona w ustawieniach huba:

Hub → Ustawienia→ Automatyczna deaktywacja urządzeń → Według liczby alarmów.